Différence entre le cryptage des clés conventionnels et publics

- 2176

- 585

- Lena Muller

L'un des développements les plus importants de l'histoire de la cryptographie est venu en 1976 lorsque Whitfield Diffie et Martin Hellman ont publié un article intitulé «New Directions in Cryptography.`` L'article a introduit un nouveau concept révolutionnaire de cryptographie par clé publique, qui est devenu un élément fondamental de la cryptographie et appelé Diffie-Hellman Key Exchange. Bien qu'ils n'avaient aucune prise de conscience pratique d'un cryptage à clé publique à l'époque, l'idée était claire qui a créé un intérêt et une activité étendus parmi la communauté cryptographique. Diverses normes et protocoles impliquant une cryptographie ont été mis en place au fil du temps pour faire face aux problèmes de sécurité de l'information. Les deux modèles de chiffrement les plus courants sont le cryptage à clé publique et le cryptage conventionnel ou à clé unique.

Qu'est-ce que le cryptage conventionnel?

Le cryptage conventionnel, également appelé cryptage symétrique ou cryptage à clé unique est un système cryptographique qui utilise la même clé utilisée par l'expéditeur pour crypter le message et par le récepteur pour décrypter le message. Dans ce modèle de chiffrement, l'expéditeur crypte le texte en clair à l'aide de la clé secrète du récepteur, qui peut être utilisé plus tard par le récepteur pour décrypter le texte chiffré. C'est un processus relativement rapide car il utilise une seule clé pour le cryptage et le déchiffrement. Le principal problème avec ce modèle de cryptage largement utilisé est que ce schéma ne s'allonge pas bien à un grand nombre d'utilisateurs car l'expéditeur et le récepteur doivent s'entendre sur une clé secrète avant la transmission. Cela le rend moins sûr car la clé est échangée entre de nombreux expéditeurs et récepteurs. L'idée du cryptage à clé mono-simple est très ancienne, c'est pourquoi elle est connue sous le nom de cryptage conventionnel.

Qu'est-ce qu'un cryptage à clé publique?

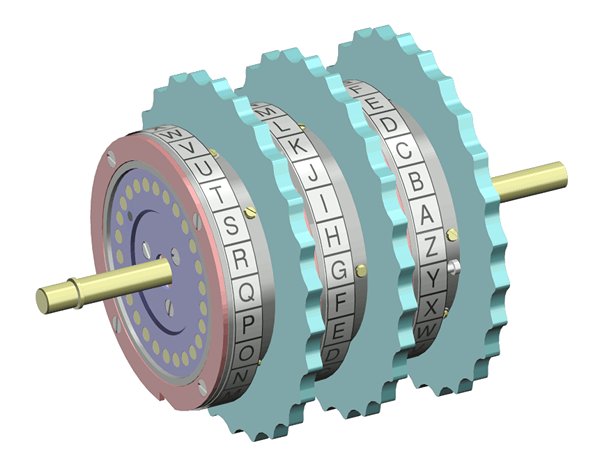

Le cryptage à clé publique est le premier concept vraiment révolutionnaire en cryptographie qui a été proposé pour la première fois par Diffie et Hellman. Le cryptage à clé publique, également connu sous le nom de cryptographie par clé publique, est un système cryptographique qui utilise une paire de clés: une clé publique et une clé privée. La clé publique peut être partagée librement entre les utilisateurs et la clé privée, ou la clé secrète, n'est connue que du destinataire. La clé publique est utilisée pour crypter un message ou un contenu et la clé privée est ensuite utilisée pour décrypter le message. L'objectif principal du cryptage des touches publics est de fournir une confidentialité, une confidentialité et une authentification. Les algorithmes de clé publique sont basés sur des fonctions mathématiques plutôt que sur des opérations simples sur des modèles de bit, comme celles utilisées dans les algorithmes de chiffrement conventionnels. Dans le système de cryptage à clé publique, il existe six ingrédients principaux: texte en clair, algorithme de chiffrement, clé publique, clé privée, texte chiffré et algorithme de décryptage. Il utilise simplement une clé pour le cryptage et une clé différente mais associée pour le déchiffrement.

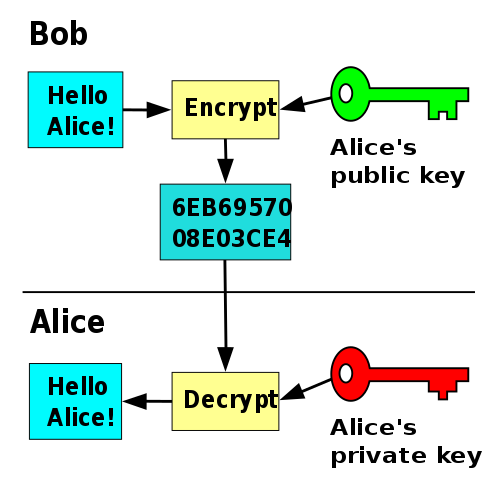

Différence entre le cryptage des clés conventionnels et publics

Définition

- Le cryptage conventionnel, également appelé cryptage symétrique ou cryptage à clé unique est un type de système cryptographique qui utilise une seule clé pour crypter le message et le déchiffrer. Il s'agit de transformer le texte clair en texte chiffré qui doit être décrypté uniquement par le récepteur prévu. Le cryptage à clé publique, également connu sous le nom de chiffrement asymétrique, est un type de schéma de chiffrement qui, au lieu d'une seule clé, utilise une paire de clés - une clé publique et une clé privée. La clé publique est utilisée pour crypter un message et la clé privée est ensuite utilisée pour décrypter le message.

Clé

- La clé utilisée dans le schéma de chiffrement conventionnel est généralement appelée clé secrète qui est partagée par l'expéditeur et le récepteur et doit être gardée secrète par les systèmes impliqués dans les processus de cryptage et de décryptage. Si cette clé secrète est divulguée, les communications seront compromises. Les deux clés utilisées pour le cryptage des touches publiques sont appelées la clé publique et la clé privée. La clé publique est utilisée pour crypter les messages et peut être partagée librement entre les utilisateurs, mais la clé privée est gardée secrète et n'est connue que du destinataire, utilisé pour décrypter les messages.

Sécurité

- Avec le modèle de chiffrement conventionnel, l'expéditeur et le récepteur doivent connaître la clé secrète à l'avance et ils doivent être d'accord sur la clé avant la transmission, ce qui soulève des problèmes de sécurité et un problème de confiance, en particulier en ce qui concerne la vérification de l'authentification et de l'intégrité. Il est difficile de garder le secret de la clé lorsque le cryptage et le décryptage se produisent à différents endroits. Le cryptage des touches publiques, en revanche, est plus sécurisé car la paire de clés est basée sur un nombre supérieur de longue longueur, ce qui signifie qu'il existe un nombre infini de possibilités pour les clés.

Conventionnel vs. Cryptage à clé publique: graphique de comparaison

Résumé

L'objectif principal du cryptage est d'assurer la confidentialité, la confidentialité et l'authentification. Cependant, un avantage principal du système de chiffrement des touches publics est que la fourniture de clés publiques authentiques est relativement plus facile que la distribution de clés secrètes, comme l'exige les systèmes de chiffrement conventionnels. Cependant, les systèmes de chiffrement public sont considérablement plus lents que leurs homologues conventionnels. Pour cette raison, ces systèmes sont principalement utilisés pour le chiffrement des données en vrac par des algorithmes symétriques, et pour crypter de petits éléments de données tels que le numéro de carte de crédit et les broches.

- « Différence entre les mégadonnées et la science des données

- Différence entre Amazon Go et Walmart »