Différence entre le phishing des lances et la chasse à la baleine

- 3306

- 983

- Sarah Poirier

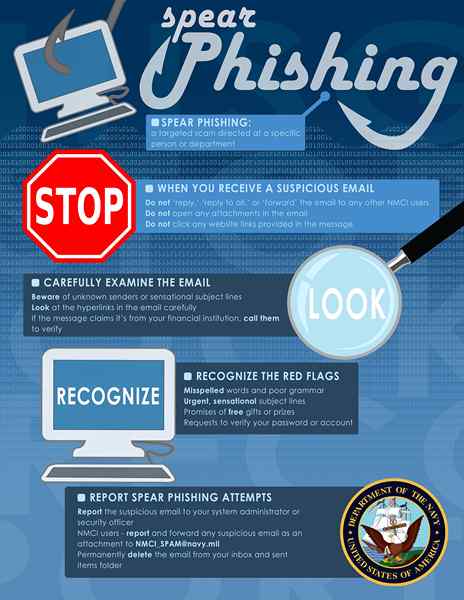

Les cybercriminels ont fréquemment effectué des attaques de fraude par e-mail très ciblées pour compromettre les sociétés et les institutions financières du monde entier. Ces attaques, appelées attaques de phishing, utilisent la ruse pour accéder et voler des données utilisateur telles que les informations d'identification de connexion, les numéros de carte de crédit et d'autres données sensibles. L'attaquant se déguise en une partie de confiance et trompe la victime à ouvrir un e-mail ou un SMS. Ensuite, la victime est dupe en cliquant sur un lien, qui installe un code malveillant sur leur ordinateur. Ce type d'attaque peut être dommageable et peut entraîner un vol d'identité, des achats non autorisés ou un vol de fonds.

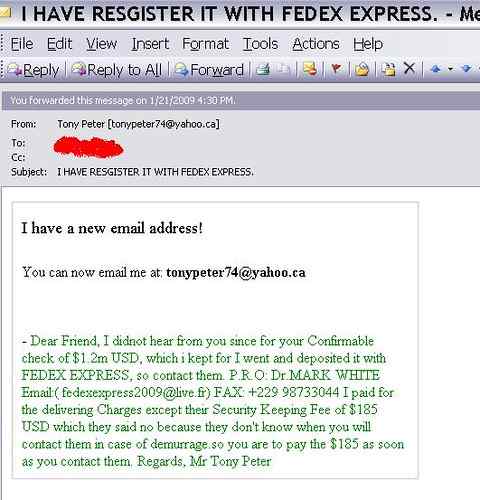

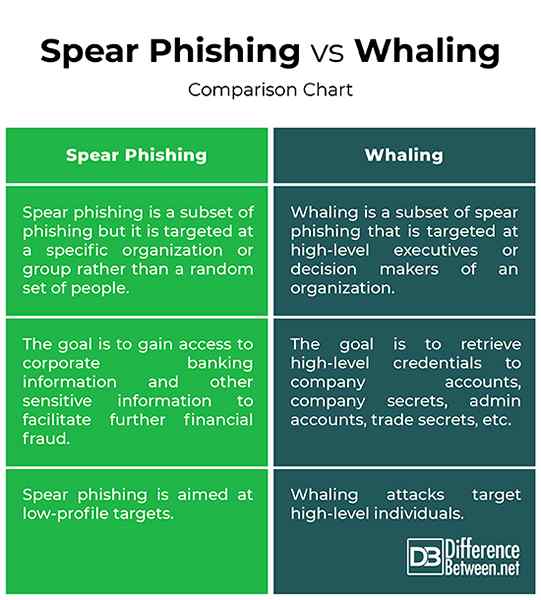

Les attaques de phishing peuvent être largement classées comme «phishing de lance» et «baleinier». Le phishing de lance est quelque peu similaire aux attaques de la baleine en raison de leur nature similaire, à l'exception des attaques de la chasse à la baleine est spécifique à la cible où la cible est quelqu'un de signification ou d'importance. Un phishing de lance attaque plutôt une organisation ou un groupe spécifique. Bien que le phishing de lance apparaît comme des attaques de chasse à la baleine, elle est un peu différente des attaques d'ingénierie sociale typiques.

Qu'est-ce que le phishing de lance?

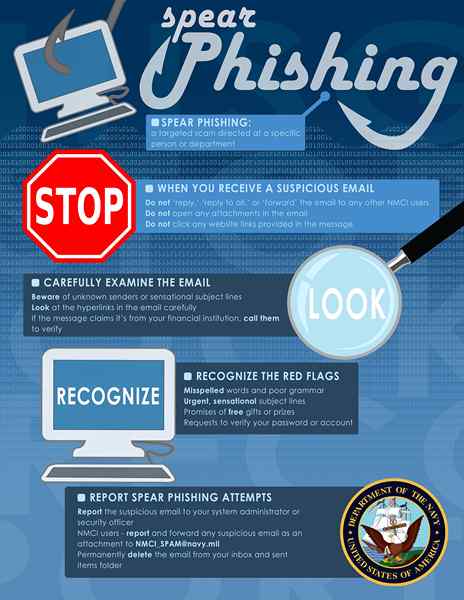

Le phishing de lance est un sous-ensemble de phishing, mais il est ciblant une organisation ou un groupe spécifique plutôt qu'un ensemble aléatoire de personnes. Ceci est une forme d'attaque d'ingénierie sociale spécifique à la cible où l'agresseur se précipita en tant qu'individu de confiance et informe la victime de cliquer sur un lien malveillant dans un e-mail usurpé ou un SMS, qui installe un code malveillant sur leur ordinateur ou son réseau. Après cela, l'attaquant est en mesure de récupérer des données personnelles et professionnelles sensibles de la victime et leur permet parfois d'accéder à l'ordinateur affecté. Ces attaques de phishing par e-mail ciblent des individus spécifiques et contiennent souvent des informations personnelles telles que les noms des employés et les numéros de contact, les adresses postales, les numéros de sécurité sociale et les numéros de carte de crédit. L'objectif est d'accéder à des informations sur les banques d'entreprise et d'autres informations sensibles pour faciliter la fraude financière, le vol et d'autres cybercrimes.

Qu'est-ce que la baleine?

La baleine est encore une autre variation de l'attaque de phishing de lance, à l'exception de la baleine cible des cadres de haut niveau ou des décideurs d'une organisation. La personne ciblée est quelqu'un de signification ou d'importance; Ce pourrait être un PDG, un COO ou un CTO d'une organisation. Ces attaques assument généralement des responsabilités spécifiques de ces rôles exécutifs en considération, en utilisant la messagerie ciblée pour les tromper. L'attaque est basée sur l'hypothèse que ces personnes ont des informations plus sensibles à divulguer, comme le mot de passe aux comptes d'administration, les secrets commerciaux, etc. L'attaquant envoie un e-mail prétendant être une organisation, comme un client. Le message est si spécifique qu'il peut sembler suffisamment légitime pour que la victime agisse et cliquez sur un lien contenant du code malveillant qui est installé sur son ordinateur, sinon il peut rediriger vers un site Web ou une page Web sous le contrôle du pirate.

Différence entre le phishing des lances et la chasse à la baleine

Définition

- Le phishing de lance est une forme spécifique de phishing qui cible une organisation spécifique ou un groupe de personnes plutôt qu'un ensemble aléatoire de personnes. L'auteur envoie un e-mail malveillant qui prétend être une partie de confiance au plus grand nombre possible de utilisateurs et trompe la victime pour cliquer sur un lien malveillant dans un e-mail usurpé ou un SMS, qui installe un code malveillant sur leur ordinateur ou son réseau. De même, la chasse à la baleine est un sous-ensemble de phishing de lance qui cible les dirigeants de haut niveau ou les décideurs d'une organisation, qui a des informations beaucoup plus critiques à perdre que l'utilisateur moyen.

Cible

- Les attaques de phishing et de chasse à la baleine sont très différentes en termes de leur niveau de sophistication et des victimes qu'ils ciblent. Une attaque de phishing de lance est personnalisée pour cibler une organisation ou des individus spécifiques afin d'accéder aux informations sur les banques d'entreprise et d'autres informations sensibles pour faciliter la fraude financière. La baleine, en revanche, cible les membres de haut niveau d'une organisation ou les cadres de niveau C, tels que le PDG, le COO ou le CTO, afin de récupérer des informations d'identification de haut niveau aux comptes de l'entreprise, aux secrets de l'entreprise, aux comptes d'administration, aux secrets commerciaux, etc. Alors que les attaques de la baleine ciblent des individus de haut niveau, le phishing de lance s'adresse à des cibles à profil bas.

Atténuation

- La mesure la plus efficace pour protéger votre ordinateur ou votre réseau à partir des attaques de phishing de lance est d'éduquer les gens sur les techniques d'ingénierie sociale. Les e-mails de phishing de lance ne sont pas faciles à détecter, il est donc sage de vérifier la destination de tous les liens cliquables avant de cliquer sur les liens. Les autres mesures incluent les politiques d'authentification à deux facteurs et de gestion des mots de passe. La chasse à la baleine nécessite le même type de protection que d'autres attaques d'ingénierie sociale telles que les logiciels malveillants et la protection antivirus appropriés, et surtout, la sensibilisation des utilisateurs. Les mêmes techniques utilisées pour atténuer les attaques de phishing de lance peuvent également s'appliquer à la chasse à la baleine.

Lance phishing vs. Baleinier: graphique de comparaison

Résumé

En un mot, les attaques de phishing et de chasse à la baleine sont très différentes en termes de leur niveau de sophistication et des victimes qu'ils ciblent. Alors que les attaques de la baleine ciblent des individus de haut niveau, le phishing de lance s'adresse à des cibles à profil bas. L'attaquant se déguise en une partie de confiance et trompe la victime à ouvrir un e-mail ou un SMS. Ensuite, la victime est dupe en cliquant sur un lien, qui installe un code malveillant sur leur ordinateur. Alors que la chasse à la baleine cible les exécutifs ou les décideurs de niveau C à des niveaux élevés d'une organisation, les mêmes techniques utilisées pour atténuer les attaques de phishing de lance s'appliquent également à la chasse. La meilleure mesure pour dissuader le succès des attaques de baleinage est d'utiliser des signatures numériques.

- « Différence entre le micro-ordinateur et le supercalculateur

- Différence entre l'autoclave et l'autocuiseur »