La différence entre les attaques DOS et DDOS

- 776

- 26

- Lena Muller

Les attaques de déni de service (DOS) et de déni de service distribué (DDOS) sont des outils utilisés par les pirates pour perturber les services en ligne. Les implications de ces attaques peuvent être sauvages - ce qui coûte parfois des millions de dollars à des millions de dollars.

Si vous dirigez une entreprise qui est potentiellement une cible pour l'une de ces attaques, ou si vous êtes simplement intéressé par le sujet, lisez la suite pour vous défendre de ces types d'attaques.

Attaques DOS

Une attaque DOS est une tentative de surcharge d'un service en ligne (site Web) avec trafic. L'objectif est de perturber le site Web ou le réseau afin d'empêcher les utilisateurs légitimes d'accéder au service.

L'attaque DOS est généralement lancée à partir d'une seule machine, par opposition à une attaque DDOS qui est lancée à partir de plusieurs machines.

Voici une bonne métaphore.

Imaginez un centre commercial où un incident récent a des militants animaux en armes. Ces militants animaux (trafic illégitime) entravent l'entrée pour bloquer les acheteurs (trafic légitime) de l'entrée dans les locaux.

Les acheteurs ne peuvent pas se rendre dans les magasins et les magasins perdent de l'argent.

C'est à peu près ce qu'est une attaque DOS, métaphoriquement parlant.

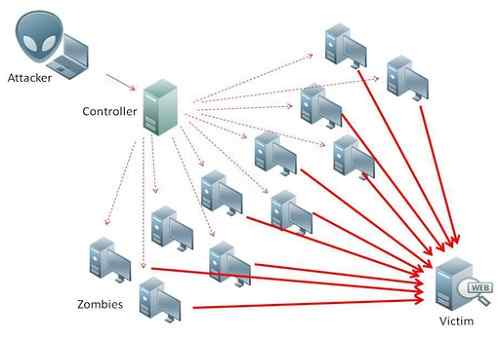

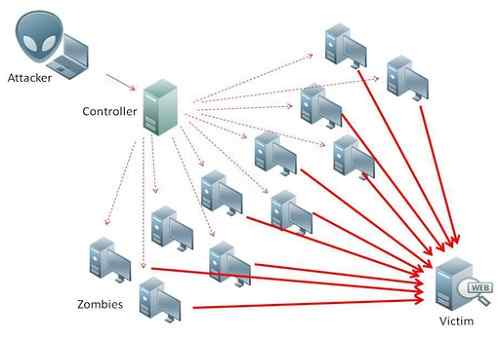

Attaques DDOS

Les attaques DDOS sont normalement pires que les attaques DOS. Ils sont lancés à partir de plusieurs ordinateurs. Les machines impliquées pourraient compter des centaines de milliers ou plus.

Ces machines ne sont pas toutes détenues par l'attaquant, naturellement. Ces machines sont généralement ajoutées au réseau du pirate au moyen de logiciels malveillants. Ce groupe de machines est également connu sous le nom de botnet.

Une attaque DDOS est particulièrement frustrante à défendre, car il est très difficile de faire un trafic légitime du trafic des attaques.

Il existe de nombreuses attaques DDOS différentes, telles que HTTP ou Syn Fonde.

L'inondation HTTP n'est que la pratique de l'envoi de milliers et de milliers de demandes au serveur pour tenter de le submerger.

Le Syn Flood remplit le réseau TCP avec des paquets de données non reconnus. Cela peut avoir des conséquences désastreuses et peut même avoir un impact sur les utilisateurs sans rapport avec la victime prévue.

Pourquoi m'attaqueraient-ils?

Il peut y avoir de nombreuses motivations pour ces types d'attaques. Il se pourrait que les entreprises soient en guerre et la mettant sur le Web. Il se pourrait que quelqu'un cherche à se venger de quelque chose. Ou, comme dans notre exemple de centre commercial ci-dessus, il pourrait être orchestré par des militants. Aussi appelé «hacktivistes».

Certains criminels ont même extorqué de l'argent à des entreprises avec cette méthode. Tout comme une mafia moderne et alimentée par la technologie.

Quels sont les coûts?

Les implications de coûts des attaques DOS et DDOS peuvent varier énormément. Les attaques avec certaines entreprises pourraient coûter quelques dollars, et d'autres pourraient perdre des millions. Cependant, les petites entreprises peuvent ressentir les pertes pires que les grandes entreprises.

Le coût beaucoup plus effrayant est les dommages potentiels qu'ils pourraient faire à vos clients.

Certaines attaques DOS et DDOS peuvent être des distractions pour couvrir une tentative de violation. Si cela est le cas et que la violation est réussie, des milliers d'informations personnelles pourraient être à risque.

Jetez un œil à la débâcle du Playstation Network en 2011.

Qui est à risque?

Tout le monde. Personne n'est à l'abri d'une attaque DOS ou DDOS. En 2010, EA, Twitter et le PlayStation Network (entre autres) ont senti le poids d'une attaque DDOS à l'échelle du pays. Des millions ont été perdus. De plus, avec des entreprises aussi grandes que celles-ci ciblées, quel espoir les petits poissons ont-ils?

Il est donc préférable de savoir comment arrêter l'une de ces attaques s'ils viennent à vous…

Comment puis-je me protéger?

La protection contre les attaques DOS peut être assez simple. Les victimes peuvent bloquer l'adresse IP de l'attaquant au niveau du pare-feu ou du FAI, selon la gravité de l'attaque.

Des outils de sécurité et des produits d'entreprise existent qui peuvent bloquer les attaques ICMP ou Syn.

Les attaques DDOS sont beaucoup plus difficiles à garder, et il existe différentes méthodes. L'un d'eux implique que le FAI est le trafic entrant vers le serveur Web, légitime ou non. Cela peut aider à enregistrer et à sécuriser les informations personnelles de votre client.

D'autres moyens consistent à utiliser les cookies SYM ou les proxys inverses HTTP, selon le type d'attaque.

Comment puis-je aider?

Si vous êtes un individu qui est contrarié par le fait que votre PC peut être sur le botnet d'un pirate, vous serez heureux de savoir qu'il y a un remède.

Tout bon antivirus peut garder votre PC propre à tous les logiciels malveillants. De temps en temps, vous pouviez rencontrer quelque chose de particulièrement méchant, et alors ce serait juste une question de le signaler à votre entreprise antivirus, mais surtout la prochaine mise à jour s'occupera de Nasty comme ceux-ci.

Si vous pouvez vous permettre d'exécuter plusieurs programmes antivirus, c'est encore mieux.

Certains logiciels malveillants sont si sournois qu'ils apparaissent dans la porte arrière et désactivent votre logiciel antivirus. Ces types de virus peuvent même infecter les modems (par expérience personnelle), alors soyez prudent.

Une note finale sur DDOS

Les attaques DDOS se produisent littéralement tous les jours. Si vous avez des actifs en ligne et craignez une attaque DDOS, la meilleure chose que vous puissiez le faire, contactez un expert en sécurité Web. Ils peuvent être chers et le logiciel dont vous avez besoin pourrait être encore plus cher, mais vous ne savez jamais quand vous pourriez avoir besoin de protection.

Comme on dit, la prévention vaut mieux que guérir.

Résumé

| Dos | DDOS |

| Attaque lancée par une seule machine. | Attaque lancée par de nombreuses machines, également appelée botnet. |

| Peut être arrêté relativement facilement avec la bonne sécurité. | Peut être un vrai mal de tête pour éviter. |

| Faible niveau de menace, car ceux-ci seront rarement utilisés pour couvrir une tentative de violation. | Niveau de menace moyen à élevé, car ceux-ci peuvent être utilisés pour causer de graves dommages aux réseaux et même aux systèmes. |

| Aucun logiciel malveillant impliqué. | Un botnet est généralement composé de milliers de PC infectés. |